「パスワードだけの運用では不安だが、多要素認証をどう導入すればいいかわからない」「SaaSを増やすたびにアカウントの数も増え、乗っ取られたら一気に情報が流出しそうで怖い」——中小企業の経営者や情報システム担当者から、こうした相談が増えています。

実際、警察庁の統計でも不正アクセスの多くはパスワード管理の甘さが原因であり、対策の本命は多要素認証(MFA)です。この記事では、多要素認証(複数の要素を組み合わせて本人確認する仕組み)を従業員10~100名規模の企業に導入するための、選び方・進め方・費用・失敗回避策までをまとめて解説します。

多要素認証(MFA)とは?

多要素認証(MFA)は、「知っているもの(パスワード)」「持っているもの(スマホ・ICカード)」「本人そのもの(指紋・顔)」という3つの要素のうち、2つ以上を組み合わせてログインする仕組みです。パスワードが漏れても、スマホや指紋という第二の壁があるため、他人が簡単にログインできなくなります。

よく似た言葉に「二段階認証」がありますが、これは同じ要素(例: パスワード+秘密の質問)を2回使うケースも含むため、セキュリティ強度は多要素認証のほうが高くなります。

中小企業が今MFAを導入すべき理由

大企業向けの話に聞こえるかもしれませんが、実は中小企業こそ導入効果が大きい施策です。

・攻撃の主役が中小企業に移っている: 大企業のセキュリティが強化された結果、攻撃者は対策が手薄な中小企業を狙うようになりました。

・クラウド利用の急増: Microsoft 365、Google Workspace、freee、kintoneなど、社外からアクセスできるサービスが増え、パスワード1枚の壁は心もとない状況です。

・取引先からの要求: 大企業との取引条件としてMFA導入を求められるケースが増えています。

・サイバー保険の要件化: 保険会社が補償条件にMFAを盛り込む動きが広がっています。

導入のメリット(数字で示すROI)

MFA導入で得られる効果は、次のような数字で整理できます。

| 項目 | 導入前 | 導入後 |

|---|---|---|

| 不正ログイン成功率 | パスワード漏えい=即侵入 | 99%以上をブロック(Microsoft調査) |

| パスワードリセット依頼 | 月10~15件 | 月3~5件(生体認証連携で減少) |

| 情報漏えい事故時の対応コスト | 1件あたり数百万円~数千万円 | 侵入そのものを防止 |

事故が起きてからの対応は、弁護士費用・謝罪対応・顧客離れ・取引停止など、被害総額が一気に跳ね上がります。MFAは「転ばぬ先の杖」としてコストパフォーマンスが非常に高い投資です。

MFAの主な方式と選び方

1. SMS認証

登録した携帯電話番号にショートメールで認証コードが届く方式です。導入の手軽さでは一番ですが、SIMスワップ詐欺(電話番号の乗っ取り)という攻撃手法があり、他の方式に比べるとやや弱いとされます。重要性の低い業務システムの初期導入には使えますが、基幹システムには推奨されません。

2. 認証アプリ(TOTP方式)

Microsoft Authenticator、Google Authenticatorなどのスマホアプリに、30秒ごとに変わる6桁の数字が表示される方式です。無料で導入でき、オフラインでも動作し、SMSより強固なため、中小企業の導入本命はここです。

3. ハードウェアキー(FIDO2対応)

YubiKeyのような物理USBキーを差し込むと認証が完了する方式です。セキュリティ強度は最強ですが、1本5,000~1万円かかり、紛失時の運用ルールも必要です。役員や経理担当など、漏えい時の被害が大きいポジションに限定導入するのが現実的です。

4. 生体認証(WindowsHello・FaceID)

PCやスマホの指紋・顔認証と組み合わせる方式です。パスワードレスに近い体験ができるため、従業員の心理的ハードルが低く、MFAが定着しやすい特長があります。Microsoft 365やGoogle Workspaceとの相性が良好です。

具体的な進め方(ステップバイステップ)

1. 守るべきサービスを棚卸しする

社内で使っているクラウドサービスを書き出し、「漏れたら困る度合い」で優先順位を付けます。経理系(会計ソフト・銀行ネットバンキング)、顧客情報系(CRM・メール)、管理者アカウントの3つは最優先です。

2. 管理者アカウントから先に有効化する

Microsoft 365やGoogle Workspaceの全体管理者、ドメイン管理、クラウド会計の管理者権限など、乗っ取られたら全社が麻痺するアカウントを最初にMFA対象にします。ここだけで被害リスクの8割が下がります。

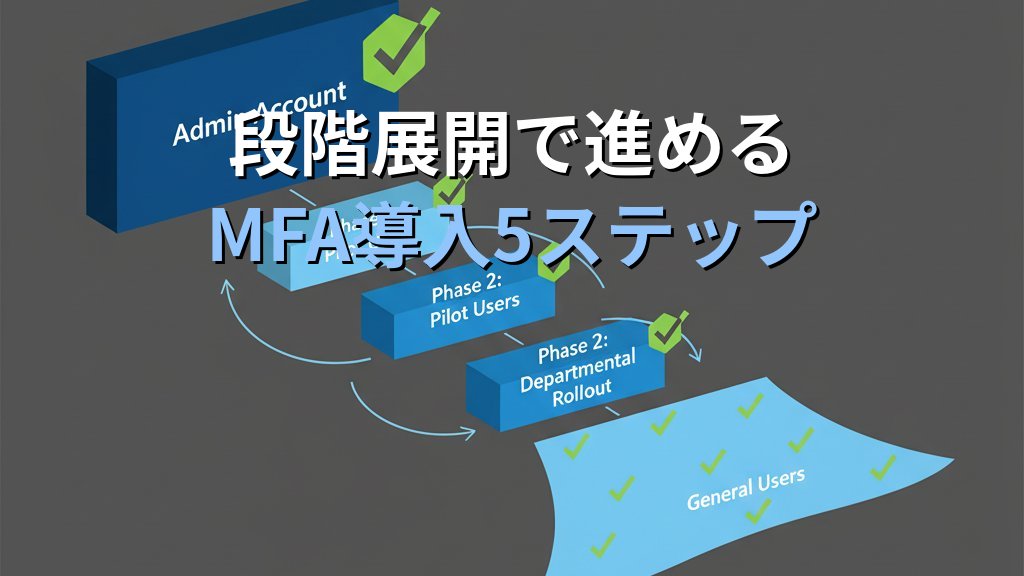

3. 一般ユーザーへ段階展開する

部署単位で1週間ずつロールアウトし、社内ヘルプデスクが対応できる範囲で広げていきます。いきなり全社一斉にすると問い合わせが殺到し、現場が混乱します。

4. 緊急時のバックアップ手段を決める

スマホ紛失・機種変更時のリカバリー手順(バックアップコードの保管場所、代替認証の連絡先)を文書化しておきます。ここを決めておかないと、MFAが業務停止の原因になってしまいます。

5. 従業員向けに10分の説明動画を配る

「なぜ導入するのか」「スマホがない時はどうするのか」を短い動画で伝えると、定着率が大きく上がります。文字マニュアルだけでは読まれません。

かかるコストと使える補助金

執筆時点(2026年4月)での費用の目安は次のとおりです。

| 方式 | 初期費用 | 月額(従業員30名の場合) |

|---|---|---|

| 認証アプリ(Microsoft/Google) | ¥0 | ¥0(365/Workspace契約に含む) |

| ID管理ツール(Okta・OneLogin等) | ¥0~数万円 | ¥15,000~¥30,000(税込、¥500~¥1,000/ユーザー) |

| YubiKey(役員5名分) | ¥25,000~¥50,000 | ¥0(買い切り、耐用5年) |

多くの中小企業は、すでに契約しているMicrosoft 365やGoogle Workspaceの機能内でMFAが利用できるため、追加コストゼロで始められます。IT導入補助金2025(通常枠)の対象となるID管理ツール(SSO・IDaaS)もあり、費用の最大50%が補助されます。

よくある失敗と回避策

・失敗1: 全社一斉導入で問い合わせ殺到: 段階展開とFAQ整備で対応する。

・失敗2: 管理者だけ例外扱いにしてしまう: 攻撃者が真っ先に狙うのが管理者。例外はNG。

・失敗3: スマホ紛失時のリカバリー未整備で業務停止: バックアップコードを鍵付き保管庫へ。

・失敗4: SMS認証だけで満足してしまう: 可能な範囲で認証アプリに切り替える。

・失敗5: 私用スマホに業務アプリを入れさせることへの反発: 会社支給スマホや、業務用プロファイル分離で解決。

情報セキュリティ全体の設計については、姉妹サイトセキュリティマスターズ.TOKYOでも詳しく解説しています。

本記事のまとめ

多要素認証(MFA)は、パスワードだけでは守りきれない時代の標準対策です。中小企業でも、Microsoft 365やGoogle Workspaceの標準機能で追加費用ゼロで始められ、管理者アカウントから段階展開するだけで不正アクセスの99%以上をブロックできます。

ポイントは「完璧を目指さず、管理者から着手する」こと。小さく始めれば、事故が起きる前に守りを固められます。

DXと一緒に「守り」もアップデートしませんか?

MFA導入のように、手を付けやすい業務改善からDXを始めたい経営者の方へ。

中小企業のDXを身近な業務改善から始めたい方へ、メルマガで実践的なDX推進ノウハウをお届けしています。

コメント